MicroSD als veilig medium: waarom sommige sectoren nog steeds op fysieke opslag vertrouwen

De aanname dat alles cloudgebaseerd zou moeten zijn

Als je genoeg tijd doorbrengt in moderne IT-discussies, hoor je steeds dezelfde aanname terugkomen: alles zou cloudgebaseerd moeten zijn, altijd verbonden, altijd gesynchroniseerd. Voor de meeste omgevingen werkt dat. Het is efficiënt, schaalbaar en eenvoudig te beheren.

Maar net buiten dat gesprek bestaat een stille realiteit, een beetje zoals we diep vanbinnen allemaal weten dat minder op je telefoon zitten gezonder is dan er voortdurend mee bezig zijn, ook al handelen we daar niet altijd naar.

Er zijn nog steeds volledige sectoren waar dat model niet goed werkt. Niet omdat ze achterlopen, maar omdat hun eisen anders zijn. In die omgevingen zijn fysieke media niet verdwenen. Ze worden juist bewuster ingezet.

En in veel gevallen staan microSD-kaarten precies midden in die beslissing.

Waar fysieke media nog steeds logisch zijn

Als je een stap terug doet en kijkt waar verwisselbare media nog steeds opduiken, begint er een patroon zichtbaar te worden.

Dit zijn omgevingen waar systemen bewust air-gapped zijn ontworpen, waar datalevering exact en herhaalbaar moet zijn, waar regelgeving traceerbaarheid vereist en waar netwerktoegang beperkt, onbetrouwbaar of simpelweg niet toegestaan is.

Met andere woorden: plaatsen waar gemak op de tweede plaats komt na controle.

Gezondheidszorg: gecontroleerde data in gereguleerde omgevingen

In de gezondheidszorg zijn data niet zomaar data: het gaat tegelijk om aansprakelijkheid, compliance en het vertrouwen van patiënten.

Medische beeldvormingssystemen, diagnostische apparatuur en embedded apparaten vertrouwen vaak op verwisselbare opslag voor updates of gegevensoverdracht. Niet omdat ze geen verbinding kunnen maken met een netwerk, maar omdat zo’n verbinding variabelen introduceert.

Een microSD-kaart biedt iets eenvoudigs maar cruciaals: een bekende invoer. De data worden voorbereid, gecontroleerd en in een vaste staat geleverd. Geen problemen met synchronisatie op de achtergrond, geen gedeeltelijke updates, geen onverwachte wijzigingen.

In omgevingen waar audit trails belangrijk zijn en data-integriteit niet onderhandelbaar is, wint dat soort controle nog steeds.

Luchtvaart: bewezen, voorspelbaar, offline

De luchtvaart is een van de duidelijkste voorbeelden van waarom fysieke media blijven bestaan.

Vliegtuigsystemen zijn bewust geïsoleerd. Avionica-updates, navigatiegegevens en onderhoudslogboeken worden vaak geladen via gecontroleerde, offline processen. Dat is geen beperking, maar een ontwerpkeuze.

Draadloze updates klinken misschien modern, maar in de luchtvaart is modern niet het doel. Bewezen is het doel.

Een microSD-kaart, voorbereid en gecontroleerd voordat die ooit het vliegtuig raakt, levert een herhaalbare en certificeerbare methode om systemen bij te werken. Het proces is bekend, gedocumenteerd en vertrouwd.

Automotive: productie en updates in het veld

In automotive-omgevingen, vooral op de productievloer, is consistentie alles.

Duizenden voertuigen hebben mogelijk exact dezelfde firmware, configuratie of systeemimage nodig. MicroSD-kaarten worden vaak gebruikt om die data over productielijnen en serviceprocessen te verspreiden.

Het voordeel is duidelijk: elke eenheid ontvangt dezelfde invoer, zonder afhankelijk te zijn van netwerkomstandigheden of serverbeschikbaarheid. Er is geen risico dat de verkeerde versie wordt opgehaald of dat men te maken krijgt met onvolledige downloads.

Het is gecontroleerde distributie op schaal.

Militair en defensie: air-gapped met opzet

Als er één sector is waar fysieke media niet alleen relevant maar vereist zijn, dan is het militair en defensie.

Veel systemen zijn bewust losgekoppeld van elk netwerk. Dat is juist het punt. De enige goedgekeurde manier om data naar die omgevingen te verplaatsen, is via fysieke media die gecontroleerd, geïnspecteerd en geverifieerd kunnen worden.

In die context is een microSD-kaart niet zomaar opslag: het is een veiligheidsgrens.

De logica is eenvoudig: als je het medium kunt controleren, kun je de data controleren die het systeem binnenkomen.

Het probleem met standaard verwisselbare media

Hier begint het lastig te worden.

Standaard microSD-kaarten zijn nooit ontworpen met compliance als uitgangspunt. Ze zijn uitwisselbaar, gemakkelijk te wijzigen en moeilijk te volgen zodra ze eenmaal zijn ingezet.

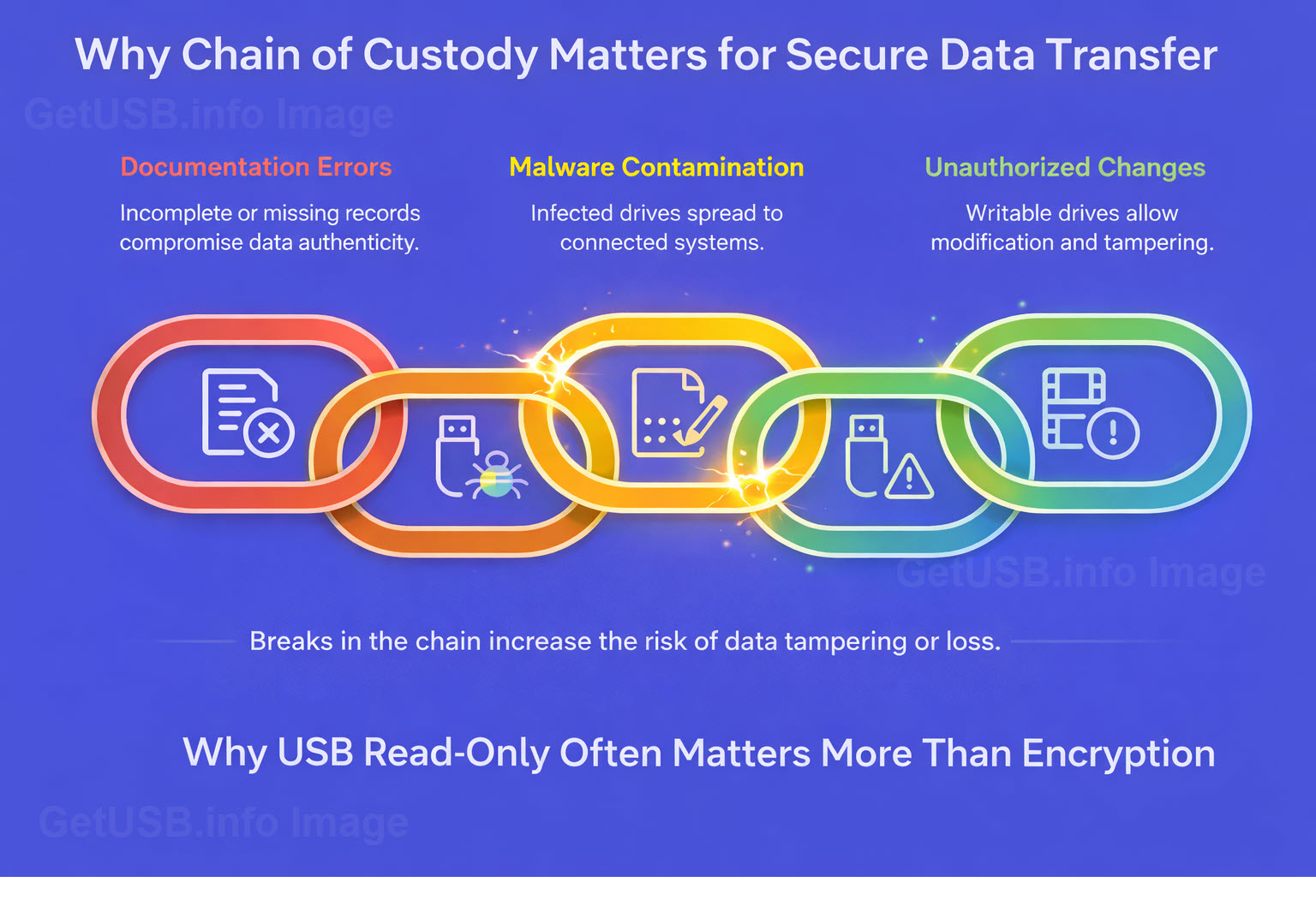

Dat levert een paar duidelijke problemen op: data kunnen na distributie worden aangepast, kaarten kunnen worden verwisseld zonder detectie en er is geen ingebouwde manier om te bewijzen welk apparaat waarheen is gegaan.

Voor sectoren die afhankelijk zijn van traceerbaarheid en verantwoordelijkheid is dat een gat.

Waar gecontroleerde media de vergelijking veranderen

Hier verschuift het gesprek van opslag naar controle.

Gecontroleerde media introduceren twee belangrijke elementen die standaard verwisselbare opslag mist: de mogelijkheid om inhoud te vergrendelen zodat die niet kan worden aangepast, en de mogelijkheid om elk afzonderlijk medium uniek te identificeren.

Samen veranderen die functies een eenvoudige microSD-kaart in iets dat veel meer lijkt op een beheerd bedrijfsmiddel.

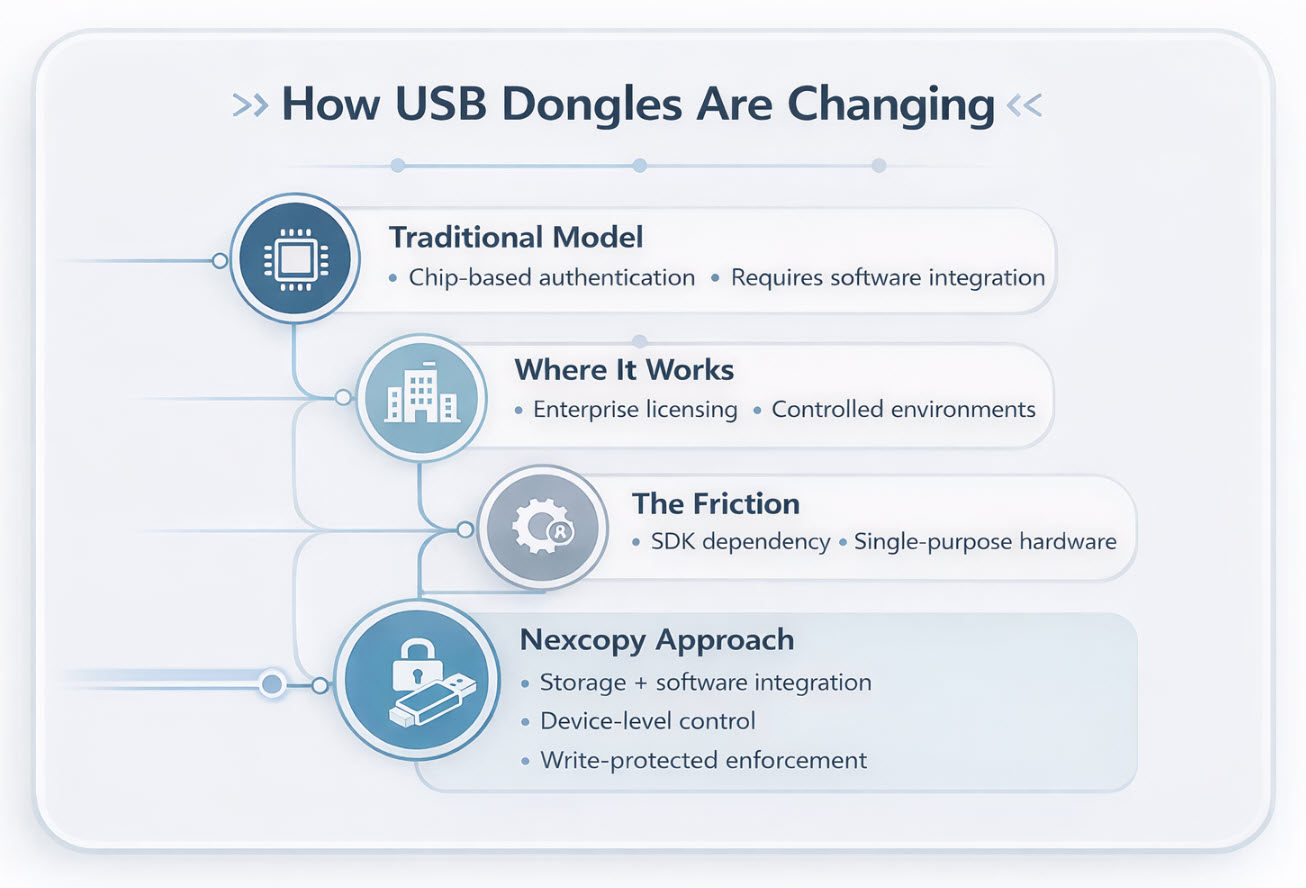

Platformen zoals Nexcopy hebben zich juist op dit idee gericht, met minder nadruk op pure duplicatiesnelheid en meer op hoe het medium zich gedraagt nadat het de productieomgeving heeft verlaten. Voor extra context over hoe gecontroleerde media zich verhouden tot traditionele beveiligingsaanpakken, zie deze uitleg over waarom USB alleen-lezen vaak belangrijker is dan versleuteling.

MicroSD-duplicatie met compliance in gedachten

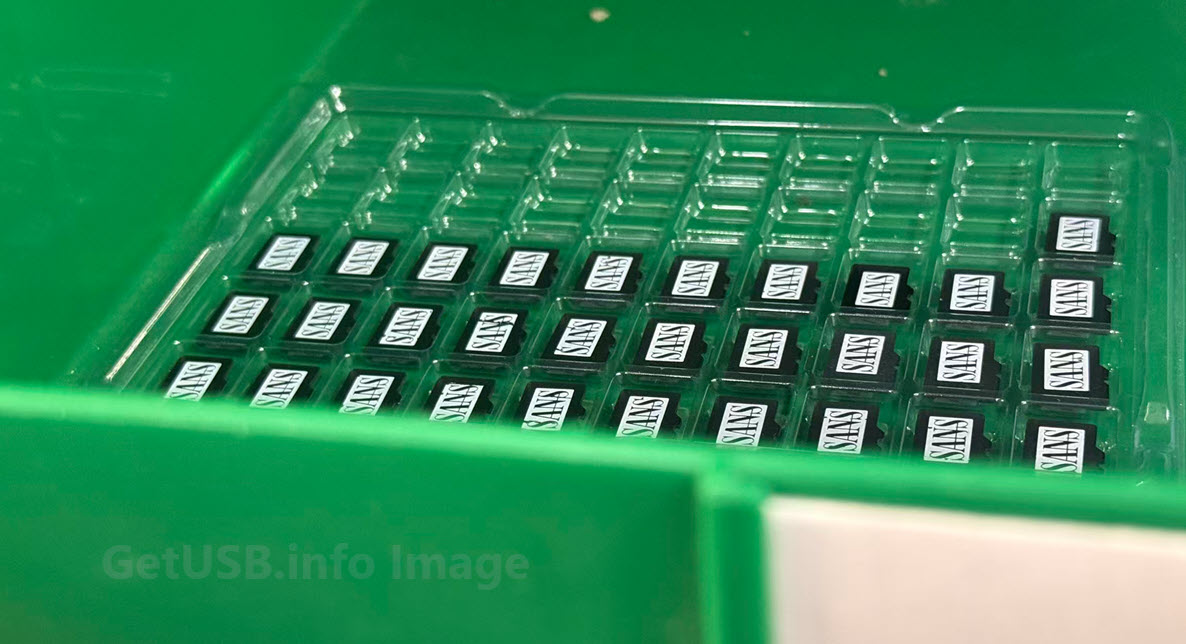

Neem de mSD160PC, een pc-gebaseerde microSD-duplicator die precies rond dit gebruiksscenario is ontworpen.

Op basisniveau dupliceert hij data naar meerdere kaarten. Maar het interessantere deel is wat er daarna gebeurt.

Schrijfbeveiliging kan worden toegepast, waardoor de inhoud effectief wordt vergrendeld zodat deze in het veld niet kan worden gewijzigd. CID-controle, oftewel Card Identification, zorgt ervoor dat elke microSD-kaart een unieke identificatie kan dragen. Batchconsistentie garandeert dat elke kaart in een productierun op dataniveau identiek is.

Afzonderlijk zijn die functies nuttig. Samen creëren ze iets dat veel betekenisvoller is.

Schrijfbeveiliging zorgt ervoor dat de data precies blijven zoals bedoeld. CID-controle stelt organisaties in staat om te volgen en te verifiëren waar elke kaart wordt ingezet. En wanneer die twee worden gecombineerd, kom je in de buurt van iets dat sterk op compliance lijkt.

Voor een diepere blik op microSD-duplicatieworkflows en hardwareopties kun je ook dit overzicht raadplegen over microSD-kaartduplicators en het schrijven van CID-waarden.

Het gaat niet alleen om bestanden kopiëren: het gaat om het controleren van de levenscyclus van de data.

Compliance is de echte drijfveer

Wat al deze sectoren met elkaar verbindt, is geen voorkeur voor oudere technologie. Het is een vereiste voor controle.

Cloudsystemen zijn krachtig, maar ze introduceren variabelen: netwerkafhankelijkheid, timing van synchronisatie, toegangscontrolelagen die in de loop van de tijd kunnen veranderen. In veel omgevingen zijn die variabelen onacceptabel.

Fysieke media, wanneer ze goed worden beheerd, halen die onbekenden weg.

Als de data niet kunnen worden gewijzigd, blijft de integriteit behouden. Als elk apparaat uniek wordt geïdentificeerd, wordt traceerbaarheid mogelijk. Als duplicatie gecontroleerd gebeurt, is consistentie gegarandeerd.

Op precies die combinatie zijn compliance-frameworks gebouwd.

En daarom blijven microSD-kaarten, hoe eenvoudig ze ook lijken, een cruciale rol spelen in sommige van de meest veeleisende omgevingen.

Review-opmerking

Dit artikel is ontwikkeld op basis van praktijkobservatie van hoe verwisselbare media worden gebruikt in gereguleerde en air-gapped omgevingen binnen sectoren zoals gezondheidszorg, luchtvaart en defensie. De focus op microSD-gebaseerde workflows weerspiegelt praktische implementatiescenario’s waarin controle, traceerbaarheid en data-integriteit belangrijker zijn dan gemak.

De afbeelding in dit artikel is intern door de auteur gemaakt om een praktijkvoorbeeld weer te geven, in plaats van te vertrouwen op stockfotografie.

De uiteindelijke formulering en structuur zijn met redactionele ondersteuning verfijnd voor duidelijkheid en leesbaarheid. Er is geen vergoeding of sponsoring ontvangen voor het noemen van specifieke producten of technologieën waarnaar in dit artikel wordt verwezen.